安几网安:天域SDP解决方案

2020.07.03

2020.07.03 5078

5078

01

方案背景

-

很多企业使用的是过时的方法,在旧的网络安全模型下,缺乏对于限制授权用户和第三方访问的解决方案。

-

大部分的信息安全方面的破坏来自于内部威胁。

-

一些公司并没有经常回顾访问策略,有的甚至已经几年没有这么做了。当策略制定好后,它们不会或者不去自动实施这些安全策略。

02

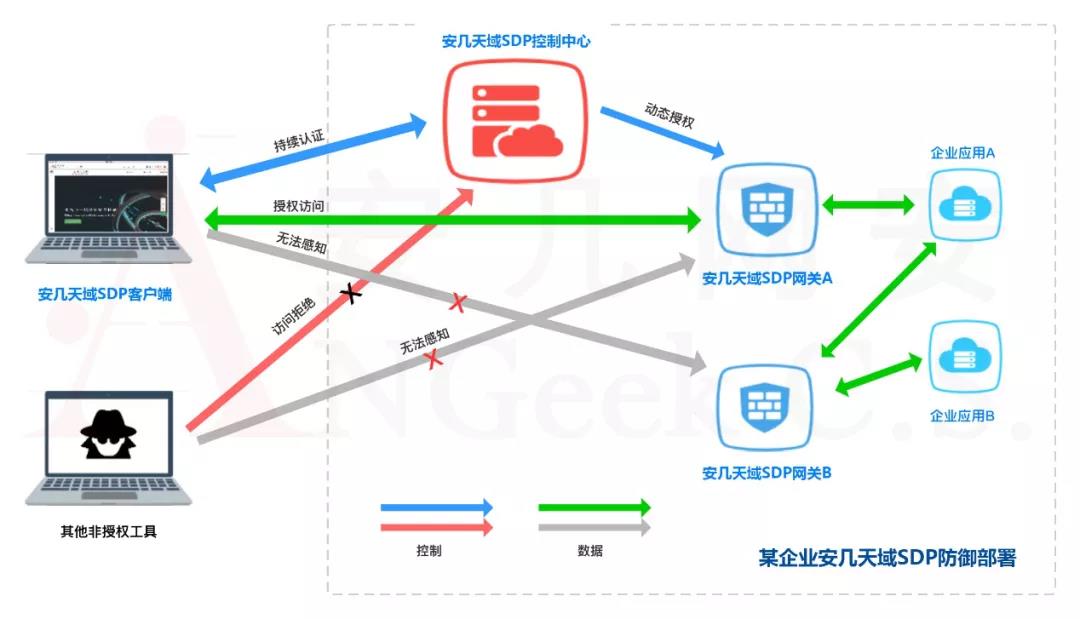

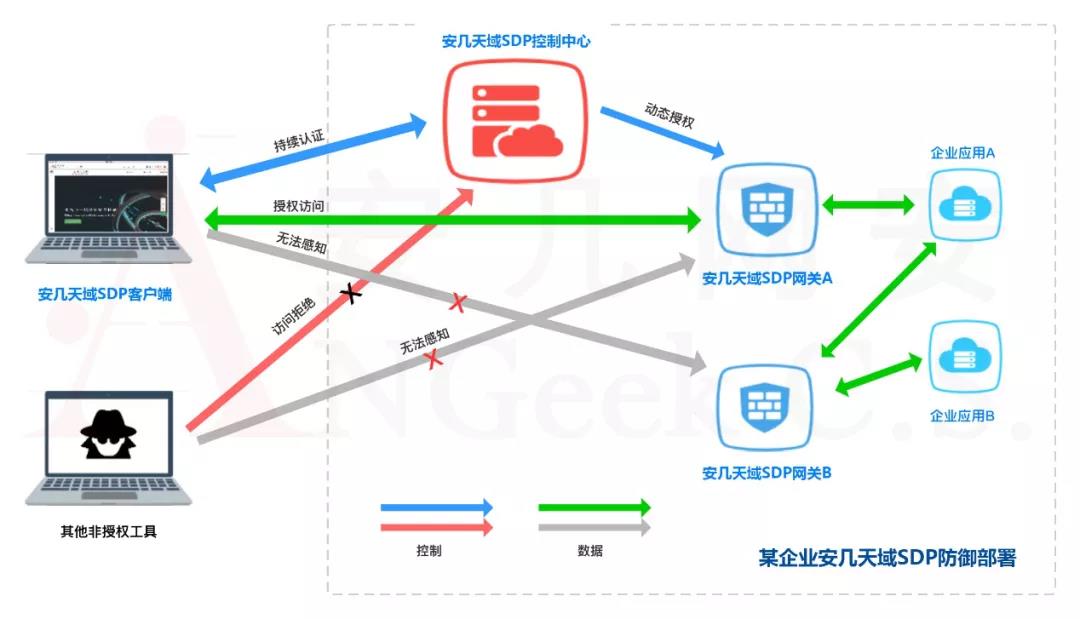

方案描述

SDP架构

03

方案效果

2020.07.03

2020.07.03 5078

507801

方案背景

很多企业使用的是过时的方法,在旧的网络安全模型下,缺乏对于限制授权用户和第三方访问的解决方案。

大部分的信息安全方面的破坏来自于内部威胁。

一些公司并没有经常回顾访问策略,有的甚至已经几年没有这么做了。当策略制定好后,它们不会或者不去自动实施这些安全策略。

02

方案描述

03

方案效果