2023.02.22

2023.02.22 7812

7812

国际云安全联盟CSA发布报告《云渗透测试指南》(以下简称指南),聚焦于针对云环境所承载应用和服务的渗透测试。着重对公有云环境的信息系统和应用程序如何进行安全测试,提出了应对的渗透测试方法和策略,并且对其中的要点进行了深入分析和阐述。

指南对云端渗透测试的定义、范围、上下文、目标,以及如何在网络安全战略中落实进行了简单的阐述,然后提供了一个详细的测试用例清单,为渗透测试人员在公有云环境中更好地交付详尽全面的安全测试提供指导。(原报告中更为详细。建议想要更具体地了解详情的读者朋友进一步做阅读)

云渗透测试的范围

指南的测试范围是指公有云环境上系统和服务的安全测试,及客户或客户管理控制的系统与服务,同时在不同云环境中,基于云的系统、环境和服务的安全测试的范围具有细微差别的。例如由云服务提供商(CSP)全权负责的安全控制通常不在云用户委托的渗透测试范围内。

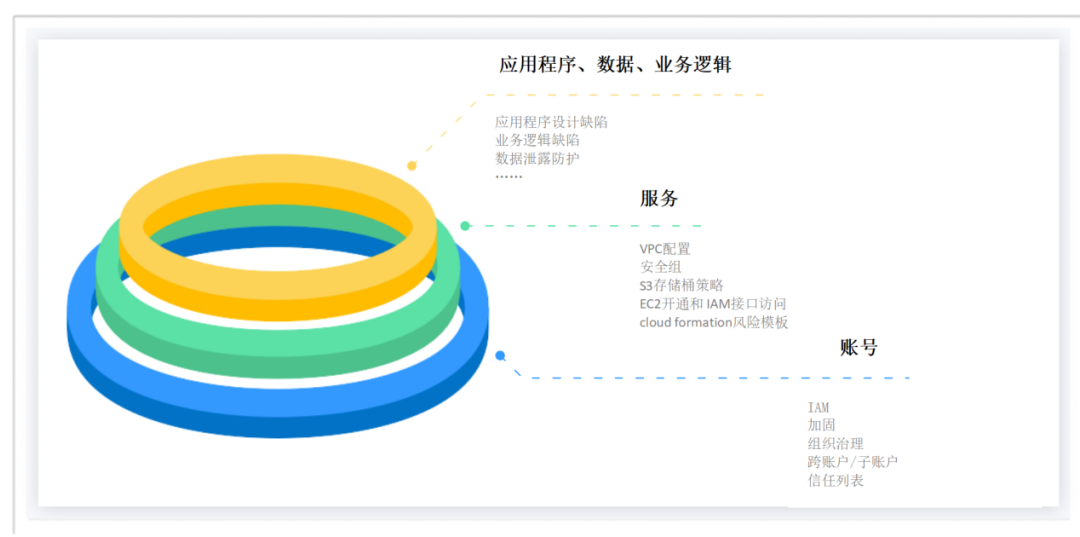

《指南》中涉及的测试范围为:

· 与用户身份和权限相关的账户安全(如身份认证和鉴权、日志、账号加固、云联合和单点登录界面等)

· 与云租户可以配置的数据结构和云基础设施相关的云安全性(如S3存储桶策略、VPC网络访问控制、Cloud Formation风险模板等)

· 受终端用户控制的应用程序/业务逻辑安全(如应用程序设计缺陷、业务逻辑缺陷、代码脚本缺陷、数据丢失预防等)

云渗透测试的目标

基于传统的软件测试,云渗透测试的主要目标是:

· 识别代码漏洞

· 配置漏洞

· 其他不安全的实现

指南中采用是STRIDE威胁模型,它是微软为识别计算机威胁而开发的威胁模型,通过探索可能出现的错误指导攻防工作。包括常见的:欺骗、抵赖、信息泄露、拒绝服务、权限提升等威胁。

云渗透测试用例

在指南中提供一个详细的且可供参考的用例清单,该用例旨在帮助组织有效管理正在执行或交付的渗透测试,概述了将渗透测试的价值最大化的步骤以及最佳实践,包括了五个主要阶段:准备、威胁建模、侦察和研究、测试以及报告撰写,其具体步骤为:

准备工作:签订协议、划定测试范围、制定相关策略

威胁模型:将用户的关注点、目的和各种规范都包含在威胁模型中,同时执行该模型

侦查和研究:进行标准侦察(记录、网站、网络、IP指纹、犯罪记录、人、社交媒体),同时对漏洞、配置、工具等进行识别和研究

测试:主要目的是验证基线安全需求,同时采用如用户身份和其他实体的欺骗测试、改进测试、报告测试等多种形式验证安全需求是否满足

报告:输出完整的渗透测试报告

法律法规要求

渗透测试需要遵守所有适用的地方和国家法律。在提供任何渗透测试服务之前,应获得正式的书面和签署的客户授权。

测试人员和客户还应该考虑任何合法的供应链要求。属于测试范围的第三方供应商和服务可能有自己的检测指南、程序、限制和要求。例如,

· AWS不再强制要求颁发测试许可。但是,这里仍然有几个限制条件。

· 可能影响欧洲公民个人身份信息(PII)的测试必须考虑,任何此类数据都必须按照GDPR指南进行处理(匿名化、传输中的安全处理、违规报告)。

培训和资源

- 培训

我们推荐研究CSA的《云计算关键领域安全指南》,《云计算顶级威胁》,此外国际云安全联盟CSA大中华区将在2023年第一季度发布“CCPTP云渗透测试认证专家”(点击跳转详情)培训与认证计划。这是基于云计算环境,针对主流云平台云租户视角的渗透测试能力培养课程,旨在提供针对云计算渗透测试所需的专业实操技能,弥补云渗透测试认知的差距和技能人才培养的空白,提升专业人员能力及提供认证证书,为云计算产业发展提供渗透人才队伍保障。

CCPTP课程包含了云渗透测试体系、测试流程、实践技术、法律法规、渗透测试人员道德规范、渗透测试方法论 以及实操技术等内容。通过CCPTP的考试,确保从事云计算及渗透测试相关的安全从业人员对云渗透测试体系架构、法律法规、测试技术以及实践技术有一个全面的了解和广泛的认知,帮助云安全专业人员深入了解云上渗透 测试工作,以便在客户授权的前提下进行渗透测试及合法地评估目标系统的安全状态,并为解决云安全问题提供帮助。

- 实验室 & 资源

此外,以下资源可能也很有用。

除了设置你自己动手实践或工作经验之外,很少有攻防类的云安全实践培训机会;然而,以下是可取的:

FLAWS -通过一系列有关使用AWS时常见错误和“陷阱”的关卡,以闯关的方式学习

CloudGoat Rhino-安全实验室的“设计缺陷”是AWS基础设施设置工具

- 工具

有许多用于评估和测试云环境及其内部安全性的开放工具可用,主要包括:

NCC Groups开源云审计工具(ScoutSuite等)-一个多云审计套件

LazyS3 - 枚举 AWS s3 的工具

CloudBurst - 一组工具,包括(Azure)服务枚举、数据存储、凭证收集等

Nimbusland - 一个解析云IP地址空间的工具

pacu - 一个AWS 漏洞利用工具包

Shodan - 该搜索引擎可以帮助识别、研究和侦察基于云计算的公共系统和资产

一个更全面的开放云安全工具可以在ToniBlyx上注册。

my-arsenal-of-aws-security-tools - Github上一个优秀的开源AWS安全工具列表(清单)

结论

登录

登录

雷池WAF

雷池WAF 安恒信息

安恒信息