2023.08.23

2023.08.23 9948

9948

为了让更多人了解SSE,推动网络和安全解决方案的发展,CSA大中华区发布《解读SSE》研究报告。该报告由CSA大中华区SASE工作组邀请业内专家,从技术视角客观解读安全服务边缘 (Secure Service Edge,SSE),结合国内需求和应用场景,深入探讨SSE的概念、关键技术和核心能力,并展示SSE厂商图谱,推动SSE在国内的研究、推广和落地。

SSE是什么

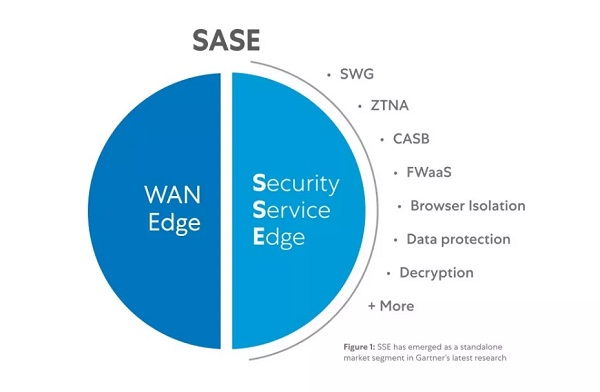

安全服务边缘 (Security Service Edge,SSE) 是以云原生的技术通过边缘交付安全能力,有助于安全访问网站、软件即服务 (SaaS) 应用程序和私有应用程序。功能包括访问控制、威胁保护、数据安全、安全监视,以及通过基于网络流量检测或应用API集成的方式实现对应用的使用控制。SSE作为云化服务,可通过本地网关类设备或软件客户端接入。

2021年,Gartner在《2021年SASE融合战略路线图》中提出了SSE,如果说SASE描述了一个架构框架,将网络和安全整合为从云提供的统一服务,那么SSE则分离了SASE框架的网络即服务部分,描述了该框架的安全即服务部分。与SASE相比较,SSE 专注于统一所有安全服务,包含但不限于:安全Web网关、云访问安全代理、零信任网络访问和防火墙即服务等安全能力。

SSE与SASE的关系

为什么SASE之后又提出SSE

随着企业混合办公趋势的常态化,企业IT和安全合规团队需要更多考虑如何能够让随时随地办公的员工始终符合企业安全管理要求以及所在国家的安全法规要求。在这种情况下,只有终端安全显然是不够的,需要为员工提供一个永远在线、按需扩展、不影响应用访问体验的“上网安全云”,让员工能够随时随地,安全、合规的“上网”访问互联网、部署在公有云或私有云基础设施的企业业务系统,及在SaaS服务运行的业务系统。在这样的情况下,无节点间组网需求,SSE无疑是“上网安全云”的最佳实践,选择供应商提供的SSE安全服务边缘实现弹性可扩展,多点接入的完善互联网访问安全栈。

因此,作为SASE在安全能力“化身”的SSE,必将在实际项目中扮演更重要的角色,毕竟技术成熟度高且落地快、客户需求明确且内部权责划分清晰。在SSE落地之后,结合客户已有的SD-WAN,SASE就是一件水到渠成的事情了。

SSE主要应用场景

基于SSE的架构和基础安全能力,SSE主要有四个典型应用场景:互联网应用安全访问的服务场景、公有云私有应用安全访问的服务场景、企业数据中心应用安全访问的服务场景、物联网远程接入安全访问的服务场景。

- 互联网应用安全访问的服务场景

企业分支通过互联网以网络设备接入到边缘安全防护POP点,通过CASB、SWG等安全功能,对访问互联网的各类应用(互联网应用或是企业SaaS应用)进行安全防护, 包括根据URL分类库和流量内容识别对互联网应用网站的允许或拒绝访问,采用白名单或黑名单策略对发现与识别的应用程序进行访问管理,扫描 Web 内容中的垃圾邮件、恶意软件和病毒并进行相应的过滤,并能够有效应对勒索软件、凭证盗窃、网络钓鱼等基于Web的网络攻击威胁。在私有化场景可通过组网方式(如专网或者SD-WAN)接入到私有化SSE的边缘安全防护POP点。

互联网应用安全访问场景

- 公有云私有应用安全访问的服务场景

企业分支通过互联网接入到SSE的边缘安全防护POP点,或者SOHO办公的终端通过零信任方式接入SSE的边缘安全防护POP点,通过FWaaS、CASB、ZTNA等安全功能,针对访问多种公有云(如运营商公有云、阿里腾讯公有云、华为云)的私有应用进行安全防护,包括针对应用数据加密、威胁检测、数据管理、风险评估等功能,防止或减轻网络钓鱼、帐户接管和恶意软件等安全威胁,并帮助企业识别影子IT,保护连接的设备和数据免受未授权终端或者恶意软件的威胁,监控用户行为,将其与基准模式进行比较以及标记异常活动,最终保护用户和云服务商之间的安全访问连接。采用零信任接入方式,针对用户账号、密码、口令、终端环境基线属性等信息对用户身份进行实时认证,结合数据上下文制定应用的访问策略、识别风险并根据风险优先级动态调整应用访问策略。

云应用安全访问场景

- 企业数据中心应用安全访问的服务场景

企业分支通过互联网接入到SSE的边缘安全防护POP点,或者SOHO办公的终端通过零信任方式接入SSE的边缘安全防护POP点,通过FWaaS、CASB、ZTNA等安全功能,针对访问企业数据中心的私有企业应用程序进行安全防护,针对用户账号、密码、口令、终端环境基线属性等信息对用户身份进行实时的认证,结合数据上下文制定应用的访问策略、识别风险并根据风险优先级动态调整应用访问策略。

企业数据中心安全访问场景

- 物联网远程接入安全访问的服务场景

物联网智能终端远程接入场景,使用固定边缘接入设备或直接通过运营商物联网卡/SIM卡/eSIM卡接入互联网,并通过物联网终端安全套件或代理边缘接入设备登录POP点的零信任访问网关,进行数据安全采集回传。SSE的边缘安全防护POP点,通过FWaaS、ZTNA等安全功能对不同接入的物联网终端进行在网状态检测及非法接入进行检测,对恶意终端发起的DDOS攻击及非法访问进行及时拦截并告警。

物联网远程接入安全访问场景

SSE关键技术与核心能力

SSE支持多种安全访问场景,不同的安全场景所需的核心能力不同,上网安全场景所需的核心能力包括SWG、FWaaS;访问SaaS应用场景需要加载ZTNA、CASB等能力;物联网IoT场景需要ZTNA、FWaaS等能力。

SSE核心能力主要包括:

- ZTNA

ZTNA(Zero Trust Network Access,零信任网络访问)默认假定任何用户都是不可信任的,不可访问任意内容,仅当用户身份、终端设备环境、上下文行为均被判定为可信的情况下,该用户才能访问授权可访问应用和数据。与VPN不同,VPN允许用户基于IP授权访问内网,ZTNA相较于VPN可以做到更精细化的访问控制。

- SWG

SWG(Secure Web Gateway,安全Web网关)可使用多种防御技术保护企业组织免受来自Web网站的威胁,它位于用户和Web网站之间,一般采用代理模式代理用户访问Web的流量,并在流经SWG服务节点时执行多项安全检查,包括URL过滤、恶意代码检测、Web访问控制等等,检查完毕后再将流量发往对应要访问的网站或将网站流量返还给用户。好的SWG服务可以对加密流量做到同样的安全检测。

- FWaaS

FWaaS(Firewall as Service,防火墙即服务)是一种基于云的防火墙,它可以整合来自企业组织总部、移动用户等各个位置的流量,可以对多来源的流量进行分析。FWaaS通常支持IDS/IPS、高级威胁防御、DNS安全等功能。

- CASB

CASB(Cloud Access Security Broker,云访问安全代理)可以识别和检测云应用程序中的敏感数据,还可以下发安全策略,例如身份验证和单点登录(SSO)。它可以防止用户注册和使用未经企业IT组织授权的云应用,同时帮助企业减少影子IT,避免安全合规事件的发生。

除上述核心能力以外,还可以提供其他安全服务,例如数据防泄漏(DLP)、远程浏览器隔离(RBI)、云沙箱等等。SSE的关键技术和SASE是一致的。

SSE市场格局

参考Gartner 2022年2月15日发布的《Magic Quadrant for Security Service Edge》,SSE市场现状如下:

2020 财年 SSE 市场的收入在 2.4 至 26 亿美元之间,同比增长 19% 至 21%。这个市场的供应商改进了 SWG、CASB 产品,更直接地与SWG和CASB领域的厂商竞争,一些新晋厂家也补全这两种功能,来争夺SSE机会。

各供应商提供的SSE解决方案主要存在架构和安全组件两方面差异,即控制台、客户端等部署方案差异和云安全组件、数据安全功能、云基础设施等方面能力成熟度差异。

SSE的海外和国内厂商概况可以参考《解读SSE》。

结语

企业数字化转型和业务上云是 SASE 的重要驱动力。作为SASE的一个分支,独立的安全服务交付能够更好的融入用户当前的网络建设当中,提供上网安全、SaaS应用防护和移动办公安全等服务。因无需改造网络基础设施,因此SSE提供用户一个过渡到SASE更优雅的选择。在中国落地发展的过程中,根据国内需求,诞生新的SSE应用场景,包括公有化、私有化SSE和IoT SSE等,这些方案进一步扩大了SASE的应用场景,工作组期待明年能看到有更多的厂商参与,并带来更多的最佳实践。

CSA大中华区SASE工作组希望通过《SSE解读》帮助用户和行业参与者,对SSE和其在全球的发展能够有更多理解。加速SASE在中国的应用和发展,以领先全球的形态和技术守护各行各业的网络安全。

致谢

《解读SSE》由CSA大中华区SASE工作组内专家撰写,感谢以下专家的贡献(排名不分先后):

工作组联席组长:何国锋 林冠烨

原创作者:岑义涛、常向青、崔灏、王茜、张超、钟施仪

审核专家:毕亲波、常向青、黄超、吕士表、袁淑美、姚凯

研究协调员:崔灏、司玄

贡献单位:Fortinet、新华三、绿盟、奇安信、深信服、天融信、网宿科技、中国电信研究院、启明星辰、腾讯

本文作者 :

司玄,中国电信研究院

审稿:

何国锋,中国电信研究院

登录

登录

雷池WAF

雷池WAF 安恒信息

安恒信息