2021.11.18

2021.11.18 6281

6281 长春吉大正元信息技术股份有限公司

长春吉大正元信息技术股份有限公司

一、案例背景:

随着信息化技术不断发展,企业智慧化、数字化理念的不断深化已经深入各个领域,云计算、大数据、物联网、移动互联、人工智能等新兴技术为客户的信息化发展及现代化建设带来了新的生产力,但同时也给信息安全带来了新挑战。企业急需一套安全、可信、合规的立体化纵深防御体系,确保访问全程可知、可控、可管、可查,变静态为动态,变被动为主动,为信息化安全建设提供严密安全保障。

客户已经建立了自己的内部业务访问平台,通过部署边界安全等实现了一定程度的安全访问。但是,随着业务访问场景的多样化和攻击手段的升级,当前的安全机制存在一些局限性,需要进行升级改造。其中的主要问题如下:

1) 传统安全边界瓦解

传统安全模型,仅仅关注组织边界的网络安全防护,认为外部网络不可信,内部网络是可以信任的,企业内部信息化已不再是传统PC端,各种设备可随时随地进行企业数据访问提高了企业运行效率,同时也带来更多安全风险。

2) 外部风险暴露面不断增加

企业数据不再仅限于内部自有使用或存储,随着云计算、大数据的发展,数据信息云化存储、数据遍地走的场景愈加普遍,如何保证在数据信息被有效、充分利用同时,确保数据使用及流转的安全、授信是一大难题。

3) 企业人员和设备多样性增加

企业员工、外包人员、合作伙伴等多种人员类型,在使用企业内部管理设备、家用PC、个人移动终端等,从任何时间、任何地点远程访问业务。各种访问人员的身份和权限管理混乱,弱密码屡禁不止;接入设备的安全性参差不齐,接入程序漏洞无法避免等,带来极大风险。

4) 数据泄露和滥用风险增加

在远程办公过程中,企业的业务数据在不同的人员、设备、系统之间频繁流动,原本只能存放于企业数据中心的数据也不得不面临在员工个人终端留存的问题。数据的在未经身份验证的设备间流动,增加了数据泄露的危险,同时也将对企业数据的机密性造成威胁。

5) 内部员工对数据的恶意窃取

在非授权访问、员工无意犯错等情况下,“合法用户”非法访问特定的业务和数据资源后,造成数据中心内部数据泄露,甚至可能发生内部员工获取管理员权限,导致更大范围、更高级别的数据中心灾难性事故。

二、案例概述:

随着信息化技术不断发展,企业智慧化、数字化理念的不断深化已经深入各个领域,云计算、大数据、物联网、移动互联、人工智能等新兴技术为客户的信息化发展及现代化建设带来了新的生产力,但同时也给信息安全带来了新挑战。企业急需一套安全、可信、合规的立体化纵深防御体系,确保访问全程可知、可控、可管、可查,变静态为动态,变被动为主动,为信息化安全建设提供严密安全保障。基于商用密码的零信任,本质是以身份为中心进行动态访问控制。零信任对访问主体与访问客体之间的数据访问和认证验证进行处理,其将一般的访问行为分解为作用于网络通信控制的控制平面及作用于应用程序通信的数据平面。访问主体通过控制平面发起访问请求,经由信任评估引擎、访问控制引擎实施身份认证及授权,获得许可后系统动态数据平面,访问代理接受来自主体的数据,从而建立一次可信的安全访问连接。过程中,信任评估引擎将持续进行信任评估工作,访问控制引擎对评估数据进行零信任策略决策运算,来判断访问控制策略是否需要作出改变,若需要作出改变时,将及时通过访问代理中断此前连接,从而有效实现对资源的保护。本项目涉及到的主要应用场景有:零信任远程办公场景、零信任与云计算平台(公有云/私有云/混合云)结合场景。

三、安全技术应用情况:

基于客户现有安全访问能力以及其面临的安全挑战,需要为用户建设以下几个层面的安全机制:

1.将身份作为访问控制的基础

身份作为访问控制的基础,为所有对象赋予数字身份,基于身份而非网络位置来构建访问控制体系。

强调资源的使用按需分配,仅授予其所需的最小权限。同时限制了资源的可见性。默认情况下,资源对未经认证的访问发起方不可见。

3.实时计算访问策略

访问策略决策依据包括:访问发起方的身份信息、环境信息、当前访问发起方信任等级等,通过将这些信息进行实时计算形成访问策略。一旦决策依据发生变化,将重新进行计算分析,必要时即使变更访问策略。

4.资源安全访问

默认网络互联环境是不安全的,要求所有访问链必须加密。

可信访问网关提供国密安全代理能力,保障访问过程中的机密性。

5.基于多源数据进行信任等级持续评估

访问发起方信任等级是零信任授权决策判断的重要依据。访问发起方信任等级根据多源信任信息实时计算得出。

6.动态控制机制

当访问发起方信任等级发生变化后,策略执行引擎将向各个策略执行点进行策略下发。再由各策略点执行控制动作。

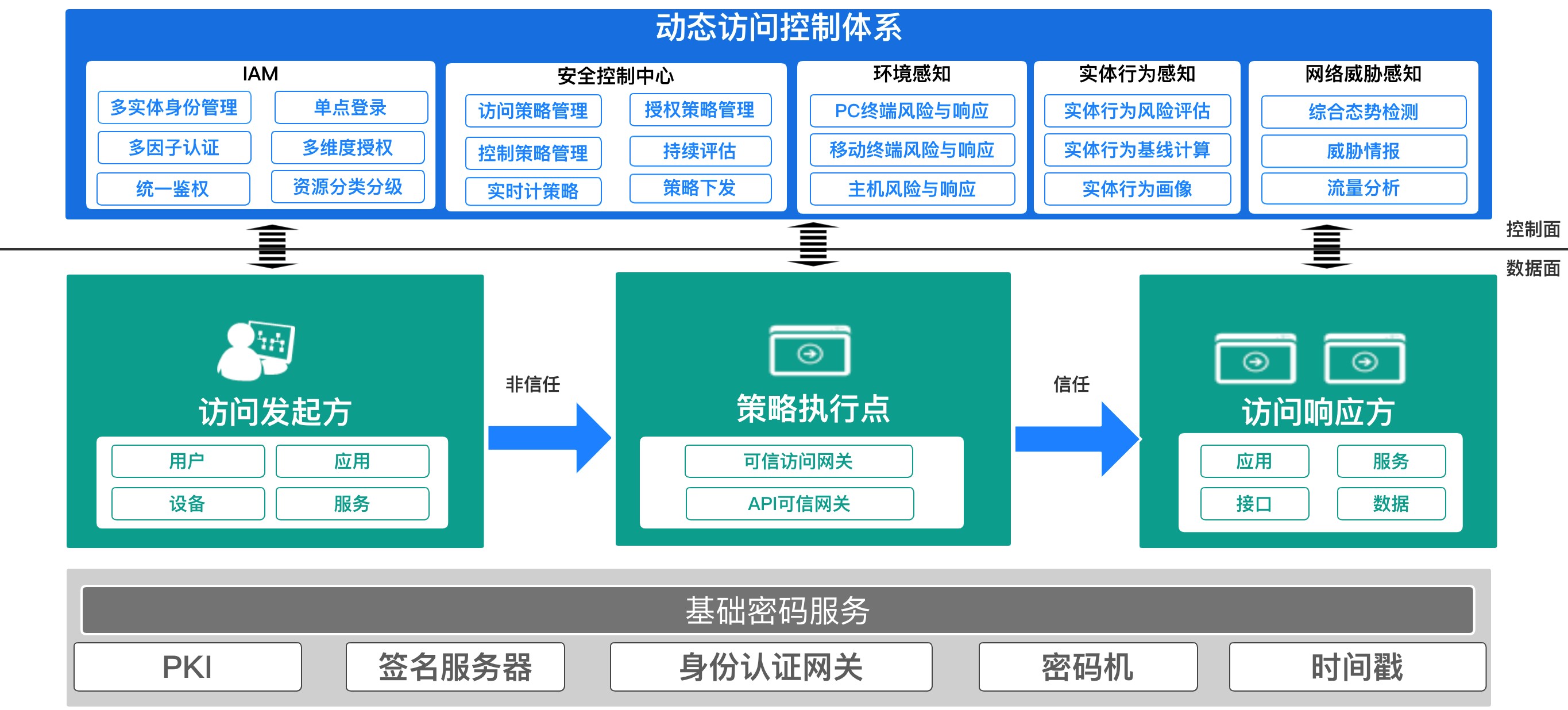

总体架构

零信任总体架构如下图所示:

动态访问控制体系

动态访问控制体系主要负责管理参与访问的实体身份管理、风险威胁的采集,以及动态访问控制策略的定义及计算,动态访问控制的主要产品组件如下:

1)IAM:

作为动态访问控制的基础,为零信任提供身份管理、身份认证、细粒度授权及行为感知能力。

身份管理及认证能力:身份管理服务对网络、设备、应用、用户等所有对象赋予数字身份,为基于身份来构建访问控制体系提供数据基础。认证服务构建业务场景自适应的多因子组合认证服务。实现应用访问的单点登录。

细粒度权限管理能力:权限服务基于应用资源实现分类分级的权限管理与发布。实现资源按需分配使用,为应用资源访问提供细粒度的权限控制。

2)安全控制中心:

作为策略管理中心:负责管理动态访问控制规则。作为策略执行引擎:负责基于多数据源持续评估用户信任等级,并根据用户信任等级与访问资源的敏感程度进行动态访问控制策略匹配,最后将匹配到的结果下发到各个策略执行点。

3)用户实体行为感知:

通过日志或网络流量对用户的行为是否存在威胁进行分析,为评估用户信任等级提供行为层面的数据支撑。

4)终端环境感知:

对终端环境进行持续的风险评估和保护。当终端发生威胁时,及时上报给安全策略中心,为用户终端环境评估提供数据依据。

5)网络流量感知:

实现全网的整体安全防护体系,利用威胁情报追溯威胁行为轨迹,从源头解决网络威胁;威胁情报告警向安全控制中心输出,为安全控制中心基于多源数据进行持续信任评估提供支撑。

可信访问网关/API网关:

代理网关是确保业务访问安全的关口,为零信任提供建立国密SSL安全通路,基于动态安全,制的会话阻断移动终端与客户端登录均通过安全通道访问服务。

策略执行点

主要负责执行由安全控制中心下发的动态访问控制策略,避免企业资源遭到更大的威胁。主要包括以下动态访问控制能力:

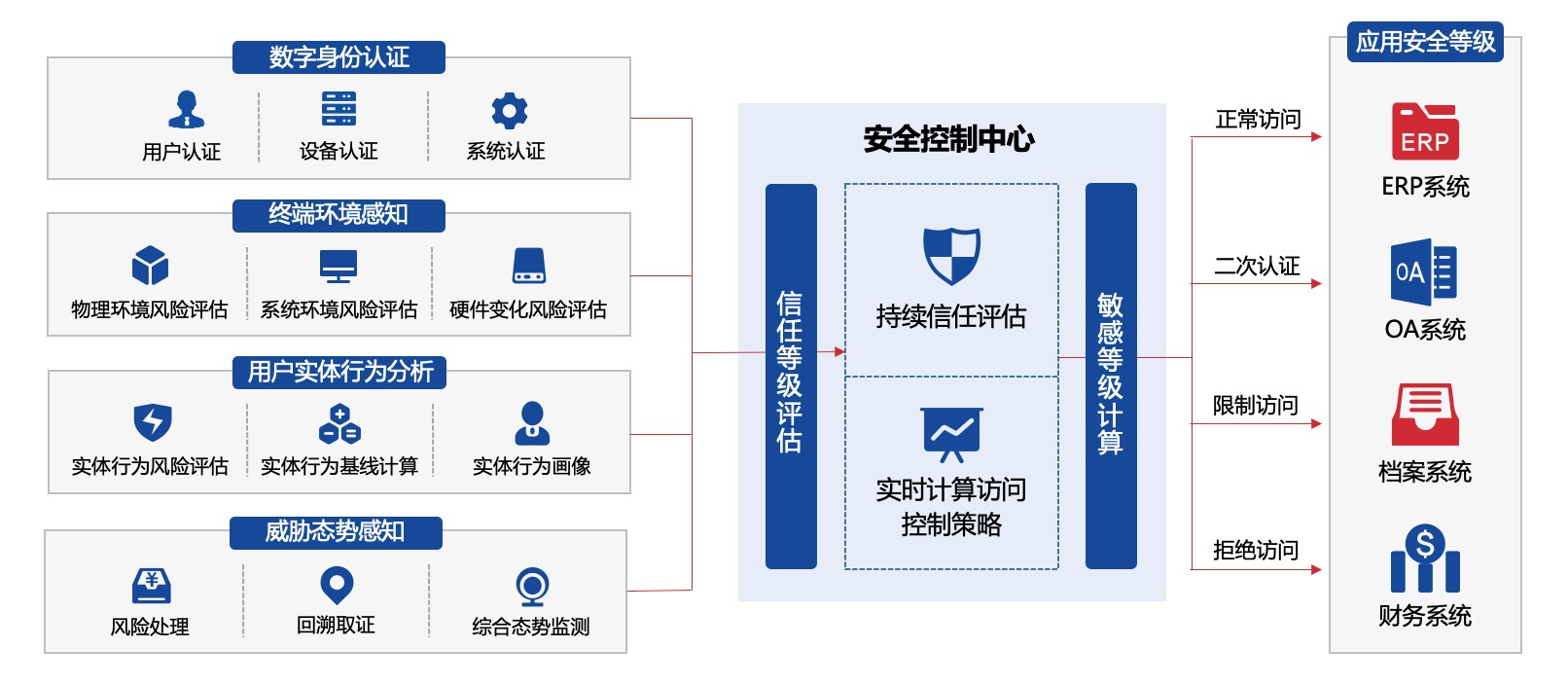

二次认证:当用户信任等级降低时,需要使用更加安全的认证进行认证,确保是本人操作。效果:当用户信任等级降低时,需要使用生物识别技术和数字证书技术组合的方式才能完成认证。

限制访问:当用户信任等级降低时,限制其能访问的企业资源,避免企业敏感资源对外暴露的风险。效果:当用户信任等级降低时,通过动态权限的变化,使其不能访问到企业敏感资源。

会话熔断:当用户访问过程中信任等级降低时,立即阻断当前会话。最大程度上降低企业资源受到威胁的时间。效果:当用户下载文件时,如果信任等级降低,会导致下载失败。

身份失效:当用户信任等级过低时,为避免其进行更多的威胁活动。将其身份状态改为失效。效果:身份失效后,不能访问任何应用。

终端隔离:当终端产生严重威胁时,对被隔离的终端进行网络层面上的隔离,效果:被隔离后断网;

密码支撑服务

密码支撑服务为零信任提供底层的密码能力,负责保障所有访问的机密行和完整性。

逻辑架构

安全控制中心基于访问发起者的身份及终端环境、实体行为、网络态势等多源数据,实时计算信任等级,并将信任等级与安全策略自动匹配,决定最终访问方式。

主要应用场景

1. 与云计算平台(公有云/私有云/混合云)结合保护企业资源

为客户构建动态的虚拟身份边界,解决内部人员访问、外部人员访问、外部应用访问、外部数据平台问安全问题。

2. 远程办公场景下保护企业资源

客户远程办公主要包含以下几条路径:

1) 用户直接访应用路径

通过零信任方案的落地,实现了国内外用户多网络位置、多种访问通道、多种脱敏方式的自适应无感安全访问流程。

2)VPN访问路径

通过SDP技术在实现资源隐藏的同时,能够支持“端到端”的安全访问。有效的降低了资源暴露面。

3.云桌面访问路径

将用户的云桌面作为一个特殊的CS应用与零信任进行对接,对接后使云桌面访问路径得到了更强的安全保护。改造后具备了单点登录、动态认证,实时阻断能力,并使用国密算法进行通道保护。

4.特权账号

集中管理所有特权帐户,提供密码托管服务、动态访问控制和特权账号发现等能力。管理范围包括:操作系统特权账号、网络设备特权账号、应用系统特权账号等。

四、客户反馈效果:

除了有好的方案与好的产品做支撑外,吉大对访问方式方法、进行全面而细致的调研,通过紧密结合用户应用场景完善零信任动态访问控制策略,最大程度上兼顾了安全与易用性。

登录

登录

雷池WAF

雷池WAF 安恒信息

安恒信息