2021.11.30

2021.11.30 6526

6526 格尔软件

格尔软件

格尔零信任体系相关产品具备国密资质,支持国产密码算法,全面兼容国产化硬件/软件平台,已在政务、军工、金融等行业领域落地,可广泛应用于智慧城市、云计算、大数据、物联网、车辆网、工业互联网等业务场景。格尔零信任项目已成功入选2020年工信部网络安全技术应用试点示范项目、2021年CSA云安全联盟大中华区零信任落地案例集。

一、安全技术应用情况:

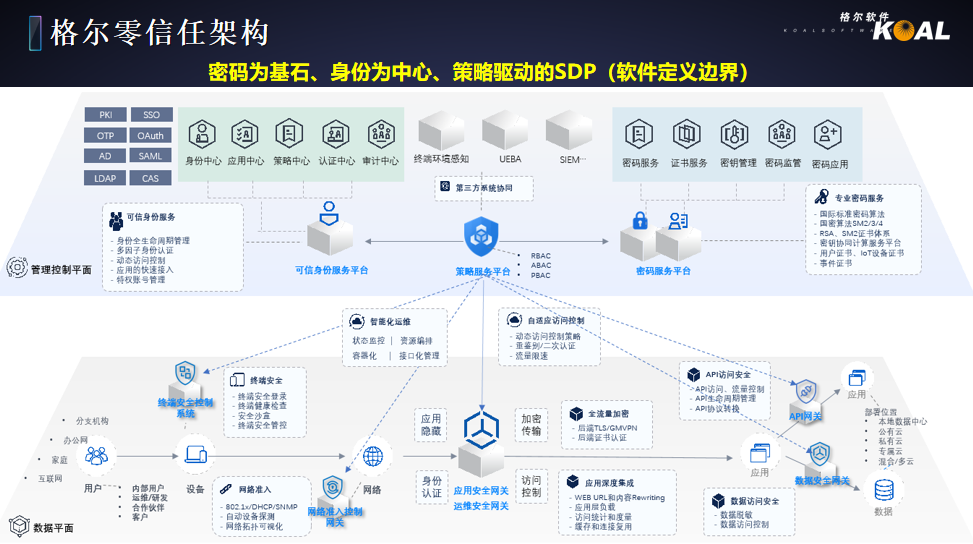

格尔结合自身的专业优势及行业实践,提出了 “密码为基石、身份为中心、策略驱动的SDP”的零信任架构。

1) 密码为基石

通过密码服务平台、PKI/CA提供基础的密码服务、密钥管理、数字证书等服务,确保身份的可信及真实性、数据的机密性及完整性、行为的不可否认性。没有密码技术,零信任就是无根之木。

2) 身份为中心

身份不仅仅是用户、账号,也包括设备、应用、服务。通过可信身份服务平台实现泛身份的全面数字化、全生命周期管理、身份治理以及身份的风险管理能力。可信身份服务平台成为零信任的身份基础设施。

3) 策略驱动的SDP

如果把零信任体系看成一个有机体,控制面的策略服务平台就是零信任的大脑,数据面的零信任网关、以及各类策略执行点,就是零信任的四肢。通过策略服务平台来驱动控制面、数据面的安全组件,形成一个自动化的、动态的闭环零信任访问控制体系。

零信任参考部署架构——云交付模式

云交付模式的核心是“零信任安全云服务”,包括管理控制面的密码服务平台、可信身份服务平台、策略服务平台,以及数据面的零信任网关云服务。零信任网关云也是一个安全连接云,实现后端受保护资源的隐藏、代理,通过与策略服务平台交互,实现访问主体的强制身份认证、细粒度动态访问控制,建立端到端的加密通道等能力。

可信身份服务平台(IAM):敏捷、智能、安全合规

IAM不仅仅是安全问题,还是一个管理问题。新一代的IAM需要具备敏捷、智能、安全合规的特点。不同行业/组织,其架构、管理模式、流程、身份模型都不同,各种新、老业务系统的对接,都会导致大量的定制化需求。用IDaaS云服务化的设计理念去重构IAM,构建身份服务基础平台。采用开放API架构,通过二次开发去满足行业特性、个性化的定制需求,使IAM变得更加敏捷、智能。同时,IAM需要注重身份数据安全、隐私保护,平台要支持国产密码算法,满足等保、信创等合规性要求。

策略驱动的SDP

在零信任架构中,策略服务平台位于控制面的中枢,是一个策略驱动的零信任的大脑。

(1) 策略即代码

策略由一系列规则组成,每条规则都可能涉及到用户、设备、环境、网络、应用、数据等。需要对访问主体、客体进行抽象,对环境属性/标签进行定义,对条件进行约束,所有要素都可定义,都可以通过策略语言来描述,通过策略引擎来评估决策,实现“策略即代码”的理念。

(2) 策略智能化&自动化

通过策略模板定义自动化匹配规则,持续监控主体/客体的变化来自动生成新的策略。平台结合身份风险,或者和外部的终端环境感知、UEBA、安全大脑联动综合评估风险,智能化的调整策略,实现自动化的响应,比如阻断、二次认证等。

(3) 策略即服务

以策略服务平台为核心,提供“策略即服务”的能力

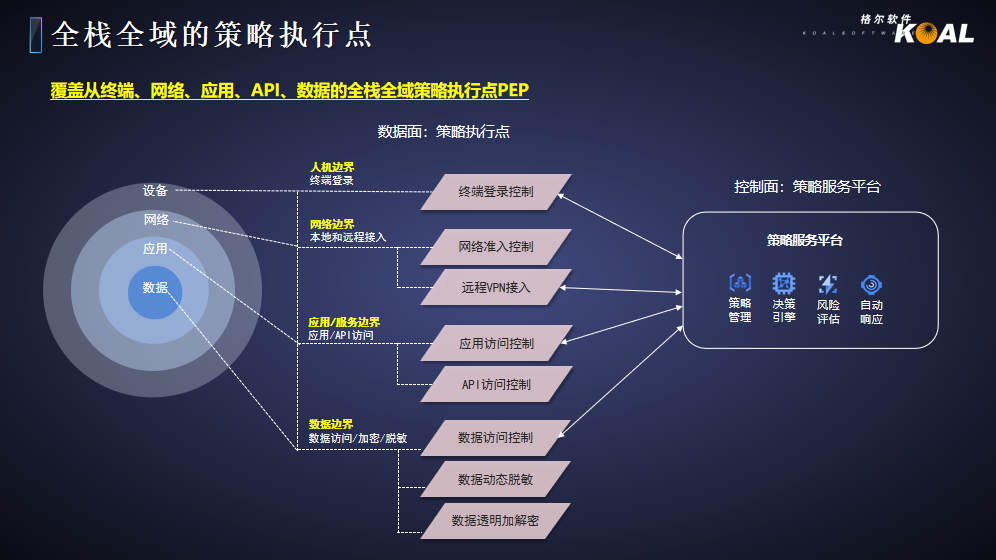

全栈全域的零信任策略执行点

从用户访问的视角来看,数据面可简单抽象出4层访问边界:人机边界、网络边界、应用/服务边界、数据边界。可以在数据面上构建一个覆盖终端、网络、应用、服务,再到数据,全栈全域的零信任纵深访问控制体系。数据访问安全:零信任数据访问云

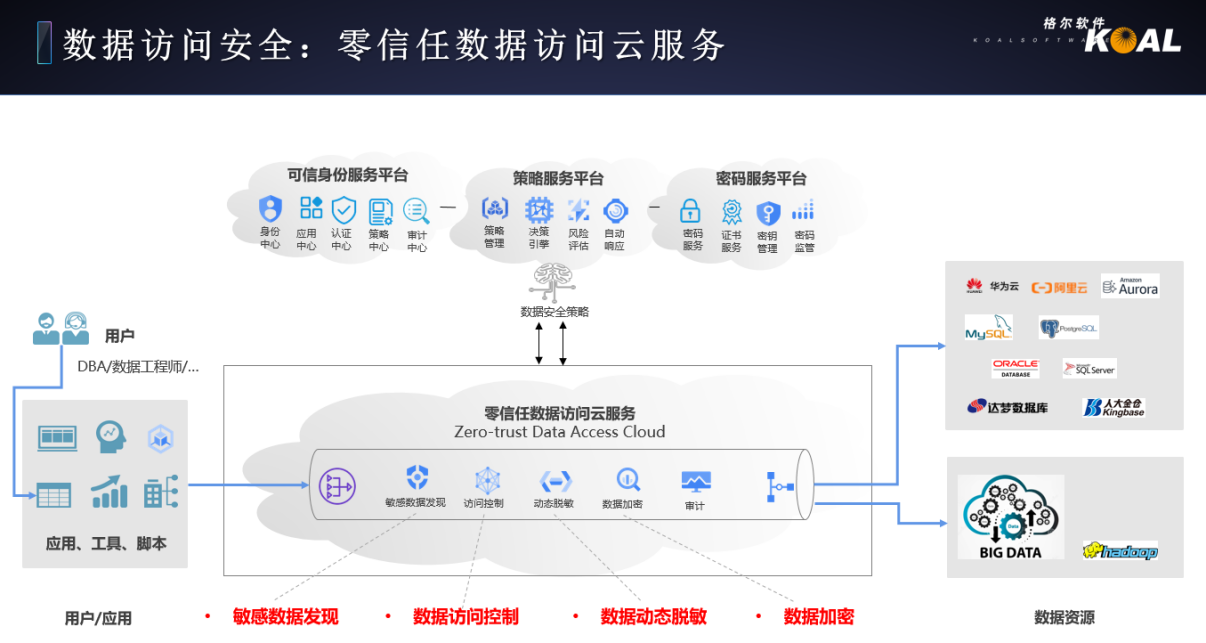

针对最核心的数据访问,构建一个零信任数据访问云服务。通过策略服务平台实现统一的数据访问策略管理和决策;通过数据访问云服务,实现敏感数据的自动发现,数据细粒度访问控制、以及数据动态脱敏、加密等功能。

登录

登录

雷池WAF

雷池WAF 安恒信息

安恒信息