2022.11.21

2022.11.21 5440

5440

11月3日,以“因为看见,所以信任”为主题的第三届国际零信任峰会暨首届西塞论坛在浙江湖州成功举办。

以下为演讲速记内容(有删减):

我是Daniele Catteddu,云安全联盟首席技术官,我演讲的主题是“探索零信任”。

在本次演讲中,我将简单介绍零信任的关键概念,以及CSA在零信任领域所做的一些工作。在我开始演讲之前,为了避免任何疑问,我想给大家简要介绍一下云安全联盟。

CSA是一家成立于2009年的全球非营利组织,致力于创造最佳实践,以改善网络安全环境,并提高对网络安全最佳实践的认识水平。我们特别关注云计算,虽然云计算并不是我们活跃的唯一领域,事实上,我们还涵盖了一些相关的技术领域,例如物联网、区块链、人工智能等。

什么是零信任?

零信任不是一种技术。目前许多供应商都在试图在市场上把自己的产品塑造为零信任产品,这其实是不对的,并且也不可能。因为零信任并不是信息科技和网络安全领域中的常见技术,它非常重要,但也只是众多组成部分之一。

实际上,目前国际上还没有一个非常完善的对零信任的定义,也没有一套高层次的原则,可以指导在具有分布式供应链的分布式组织中,采用基于风险的方法进行网络资源管理。我们可以肯定地说,零信任可以被视为一种哲学,这是一种组织思维方式的改变,这一改变基本上需要一种基于资源保护的方法,在关键资产周围建立保护,并从那里开始。

CSA出于实际考虑,暂时接受了零信任定义,即在美国国家安全电信咨询委员会(NSTAC)几个月前发布的报告中,零信任被定义为一种网络安全战略,其前提是任何用户或资产都不能被隐含式信任。它假设泄露已经发生或即将发生,因此不应该仅在企业边界进行单次验证就向用户授予访问敏感信息的权限,而是必须不断地验证每个用户、设备、应用程序和交互。我相信,不管零信任最终的定义是什么,这都是一个很好的方式来描述我们正在研究的概念。

零信任的背景

零信任变得流行是由于我们技术领域越趋复杂,大部分组织正广泛采用云计算,其中有些组织拥有数百个甚至数千个不同的SaaS应用程序,它们有些是混合云部署,有些是多云部署,需要结合IoT设备并获得云端支持,它们需要保护关键基础设施和工业控制系统。这无法再依靠一个标准的或旧式的网络安全方法来应对。

由于新冠疫情的爆发,大部分组织几乎一夜之间被迫开始远程工作,而许多用户和许多组织却根本没有准备好接受这种远程工作方式。他们是从零开始的,没有策略,也没有经验,虽然这造成了一些麻烦,但也增加并促进了人们接受远程工作的方式。零信任在很大程度上是一种方法,它必须基于怀疑论的哲学思想,即基于事实建立信任。

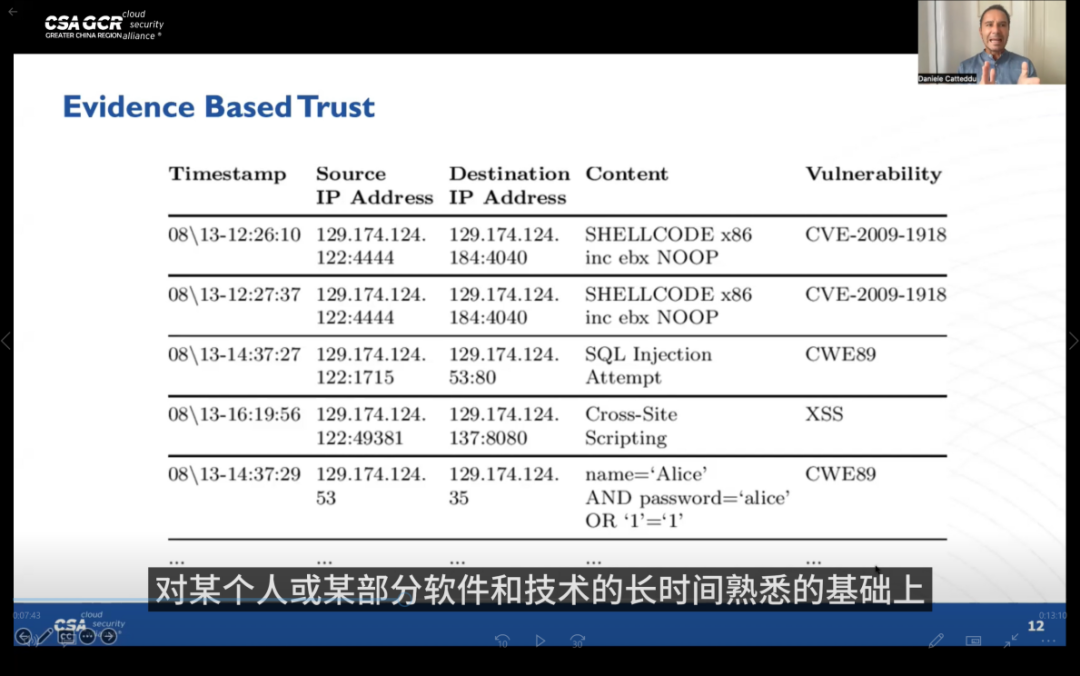

围绕零信任理念的其中一个最重要的主旨思想是基于证据的信任,而不是基于感觉的信任,也不是基于某些情感和想法的信任,那些信任的想法可能是建立在对某个人或某部分软件和技术的长时间熟悉的基础上。相反,信任应该是证据分析的结果。

零信任的历史

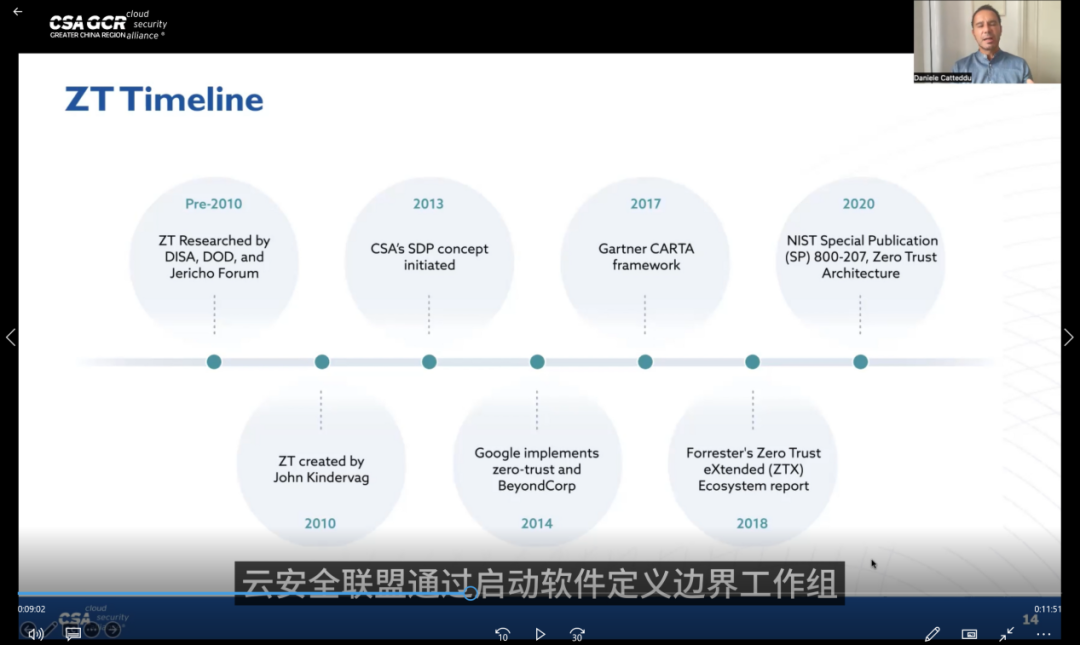

很多人知道零信任是在2010年提出的,由我们的好朋友Forrester 的分析师约翰•金德维格(John Kindervag)发表了一篇论文,首次提出了零信任这个术语。但是,回顾过去,零信任或零信任背后的哲学思想在2010年之前已经做了很多事情。在2010年前,美国国防部提出“黑核(Black Core)”理念,紧接着随后成立的耶利哥论坛(Jericho Forum ),他们开始探索去边界的方法。

2010年,由John将其整合到一个连贯的体系中。2013年,云安全联盟通过启动软件定义边界工作组,提出基于零信任的新一代网络安全技术架构“软件定义边界SDP”。2014年谷歌发布BeyondCorp论文,描述了在Google基础设施中,落地实施了名为BeyondCorp的零信任项目。2020年,NIST发布了 SP 800-207《零信任架构》。在过去两年,零信任概念已成为主流,它也成为了一个营销概念,并获得了很多关注度。

零信任的原则

零信任的理念是从内到外设计一个系统,与我们过去所做的由外而内相反。我们过去对网络安全的方法是建立一个大的边界,将一个组织的所有有价值的资源放在里面,然后试图在边界层面保护它们。零信任的想法是从内到外,从你想要保护的表面开始,这通常是你拥有的最关键的资产。

另一个关键原则是,在这些实体验证之前,不信任任何人和任何设备。所以,不要做任何假设,如果你必须做出假设,你需要假设处于充满敌意的环境和假设泄露已发生。

第三个重要原则,是应用两个主要和核心的网络安全原则,也是基础的原则,即“需知”和“最小特权”原则。根据风险和上下文,定义及更新访问需求和访问策略,这非常重要。任何实体,无论是人或机器,都不可信任。它只能在特定的时间点上被信任,因为上下文可能会改变,他们用于访问的终端的安全引擎也可能发生改变,环境条件可能会改变。而因应环境条件的变化,策略可能会改变,访问信息和资产的规则同样如此。

最后,尽可能持续地监控正在发生的事情,以便拥有新的资源,这些资源可以帮助更新上下文信息并最终更新访问规则。

零信任支柱和成熟度模型

零信任的理论中有五个基本支柱,分别是身份、设备、网络、应用程序、工作负载和数据。

零信任的主要目标是降低风险,即通过对资源访问采取持续的风险管理方法来降低风险。还有一个重要的想法是改进问责。在治理和企业责任领域中,问责是网络安全合规的一个关键概念。这意味着你需要确定谁对某事负责,然后收集证据证明“谁、在什么时候、使用了什么资源、访问了什么资源、做了什么操作”,现在基本上就能够还原个人或设备访问信息的全过程了。它有助于建立一个受保护的网络,简化用户体验,减少对话面。

围绕您想要保护的核心资产来建立安全性。从这个角度来看,重点是集中预算和活动来保护一个包含关键资产的边界,而不是要保护整个大的边界。它降低了复杂性,特别是与资源管理有关的更多访问规则或VPN访问的复杂性。它有助于强制执行“需知”和“最小特权”的原则;减少了合规性负担,因为通过将受监管的信息例如个人身份信息限定在有限范围内;减少了威胁暴露面,也减少了需要保护的区域,实施法规遵从性和简化法规遵从性变得更加容易。

这是来自NIST特别出版物SP 800-207,逻辑组件非常简单。因此,从一方面来说,我们得到了一个完全独立的控制平面和数据平面,关键的组成部分是策略决策点,它本质上是架构的大脑,是构建和管理所有策略的地方。策略决策点向数据平面的策略执行点提供路线、规则和策略;策略执行点基本上是体系结构的一部分,在其中执行策略并向用户或设备提供资源访问。然后您要考虑许多输入到系统中的不同数据源,如SIEM、日志、活动、威胁情报、CDM系统,特别是在策略决策点中,从而创建上下文信息以更新环境条件,并确保所使用的策略始终是最新的和相关的。

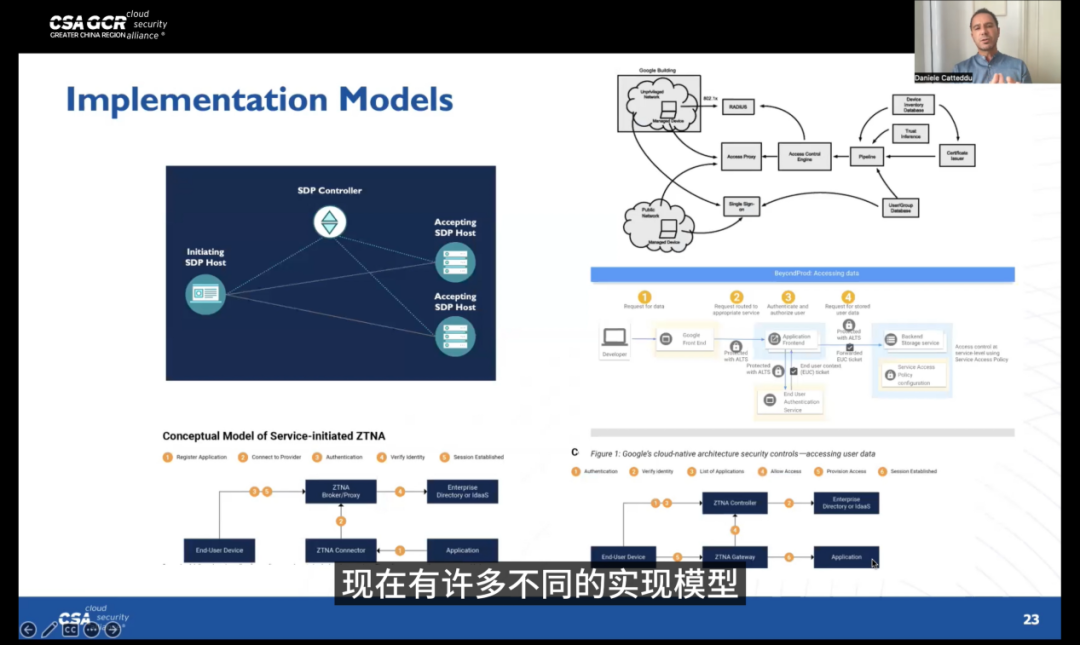

现在有许多不同的实现模型,其中一个是经典的软件定义边界模型,这是由云安全联盟提出的。

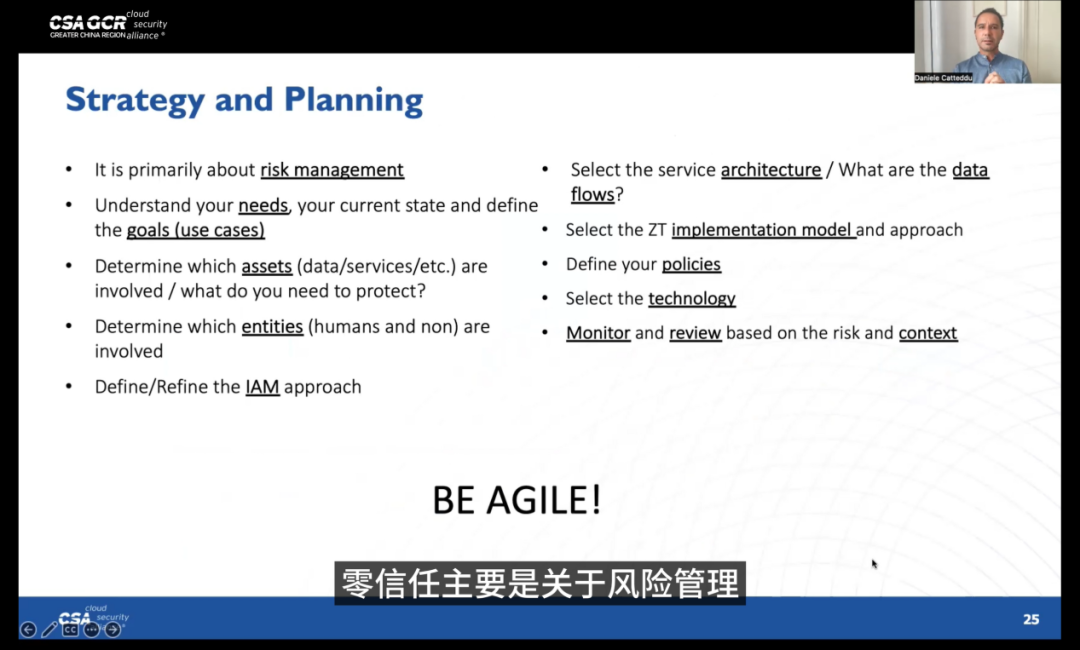

战略和规划

最后,总结一点战略和规划,零信任主要是关于风险管理。每一家公司在规划和制定关于零信任的战略时,都必须清楚地了解其需求和当前阶段,并定义用例的目标,必须确定需要被保护是哪些资产、哪些具有关键功能的数据服务;需要确定涉及哪些实体,;需要对组织中的“你是谁”和“谁在组织中做什么”进行良好记录,然后基本上回到定义、重新定义和改进组织的身份和访问管理方法的思路上,这是成功的零信任战略的最基本组成部分之一。

没有适当的身份和访问管理方法,组织不可能继续下一步成功实施零信任方法。然后,在这一点上,您知道需要选择服务架构并定义数据流。

最后是实施模型、定义策略,只有在这一点上,技术的选择才变得重要。这不仅仅是技术,这是关于战略、关于心态,尽管技术很重要,但我们需要监控,我们需要根据风险和背景进行审查。

我的建议是,在实施零信任的过程中,你需要成为一个孩子, 试着从小事做起,试着关注与你实施零信任方法相关的任何事情,然后最终继续并扩大零信任实施的范围。

同时,我也分享一个信息,CSA在三月份决定宣布成立零信任推进中心,该推进中心的理念是围绕零信任创建最佳实践、研究、培训。

登录

登录

雷池WAF

雷池WAF 安恒信息

安恒信息