2025.04.03

2025.04.03 7327

7327

在数字化转型加速、云与AI技术广泛应用以及远程办公常态化的背景下,传统的“边界防御”模式已难以应对复杂的安全威胁。云安全联盟(CSA)大中华区发布的《零信任指导原则》为组织提供了一套系统化的方法论,强调“永不信任,始终验证”的核心思想。本文基于报告内容,结合当前网络安全趋势,深度解读零信任的核心理念、实施路径及其与AI技术的融合,助力企业构建弹性安全体系。

一、零信任的核心理念:颠覆传统安全范式

零信任并非单一技术,而是一种战略思维模式。其核心在于摒弃“内外有别”的传统逻辑,认为所有用户、设备和流量均不可信,需通过持续验证和最小权限原则实现动态防护。报告指出,零信任的三大核心价值在于:

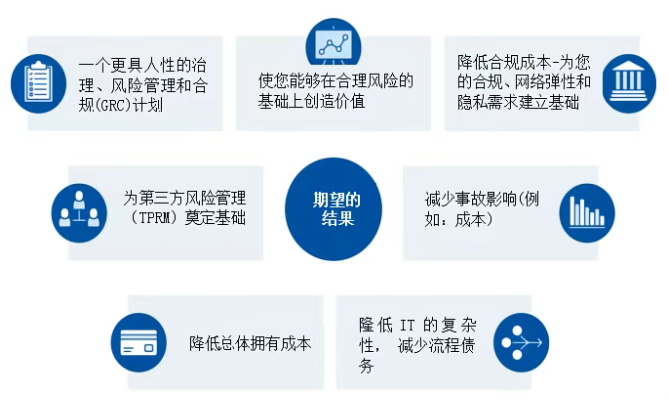

1. 降低风险影响:通过分段和微隔离限制攻击横向扩散,控制“爆炸半径”。

2. 提升业务敏捷性:与分布式架构对齐,支持远程办公、多云环境等新兴场景。

3. 强化合规基础:为数据隐私、第三方风险管理(TPRM)等提供统一框架。

报告特别强调,零信任的落地需与业务目标深度结合。例如,金融企业可通过零信任快速拓展跨境服务,制造业可保护工业物联网(IIoT)设备,而AI驱动的企业则能借此管控模型访问权限。

二、关键指导原则解读:从理念到实践

《零信任指导原则》提出了13条指导原则,以下选取关键条目展开分析:

1. 以终为始:业务目标驱动安全架构

2. 避免过度复杂化:回归安全基础

零信任并非推翻现有体系,而是优化长期存在的安全原则(如最小权限、职责分离)。报告提醒,过度依赖技术产品可能导致“伪零信任”。例如,某企业通过自动化工具简化权限管理,结合AI分析用户行为,在降低复杂性的同时实现精准访问控制。

3. 产品并非优先事项:人、流程与组织并重

零信任的成功依赖文化转型。报告指出,仅采购技术产品而不解决流程漏洞或员工意识问题,将导致策略失效。例如,某金融机构在部署零信任前,率先优化了身份生命周期管理流程,并通过全员培训减少社会工程攻击风险。

4. 安全漏洞不可避免:从防御到弹性

零信任承认漏洞的必然性,但通过持续监控和快速响应降低影响。例如,某医疗企业在遭遇勒索软件攻击时,因采用微隔离策略,成功将感染范围限制在单一科室,未影响核心诊疗系统。

5. 与AI深度融合:自动化赋能安全运营

报告多次提及AI在零信任中的潜力:

1. 风险分析:通过机器学习量化风险容忍度,动态调整策略。

2. 行为监控:UEBA(用户与实体行为分析)实时检测异常访问。

3. 策略优化:AI生成初步策略建议,辅助人工审定,提升效率。

三、实施路径:小步快跑,聚焦价值

报告为组织提供了清晰的落地建议:

1. 高层支持与文化渗透:董事会需将零信任纳入战略议程,并通过责任共担矩阵(RACI)矩阵明确责任分工。

2. 小规模试点:选择高价值、低复杂度的场景(如API接口防护)验证效果,快速展现投资回报率(ROI)。

3. 持续监控与演进:建立覆盖全环境的日志体系,结合AI实现威胁狩猎自动化。

四、未来展望:零信任与数字韧性

随着全球合规要求趋严(如《美国联邦政府零信任战略》和欧盟数字运营弹性法案(DORA)),零信任将成为企业数字韧性的核心支柱。报告预测,未来零信任将与隐私计算、量子安全等技术融合,进一步支撑AI原生环境下的安全需求。《零信任指导原则》为组织提供了从理念到落地的完整蓝图。在威胁日益隐蔽、边界持续消融的当下,零信任不仅是技术升级,更是战略转型。唯有将安全融入业务基因,构建“人-流程-技术”协同的防护体系,企业方能在数字化浪潮中行稳致远。

致谢

《零信任指导原则》由CSA云安全联盟专家编写,并由CSA大中华区零信任工作组完成翻译并审校。

翻译组成员:

杨正权 汪海 吴满 赵晨曦

审校组成员:

陈本峰 陈珊 卜宋博

研究协调员:

郑元杰

(以上排名不分先后)

登录

登录

雷池WAF

雷池WAF 安恒信息

安恒信息